Tecnologie di consenso nella blockchain: PoW, PoS, PoA, DPoS, PoC, PoB e altre

Dai solidi PoW e PoS agli ingegnosi DPoS, PoC e PoB, unitevi a noi per scoprire i meccanismi alla base della sicurezza e dell'accordo decentralizzati.

La crescente diffusione della blockchain è dovuta alla possibilità di trasferire dati in modo sicuro e trasparente attraverso un consenso decentralizzato. Questo articolo esplora i modelli di conferma predominanti che alimentano il consenso sullo stato del registro.

Qui confronteremo proof-of-work, proof-of-stake, proof-of-authority e altri approcci con i fattori decisionali pertinenti: impatto energetico, garanzie di sicurezza, compromessi di decentralizzazione e limiti di scalabilità.

È importante comprendere che nessun algoritmo di consenso è categoricamente superiore e che è proprio per questo che i framework ibridi cercano di bilanciare i punti di forza dei modelli principali.

Man mano che la blockchain permea le funzioni sociali, anche la sua infrastruttura deve continuare a progredire attraverso miglioramenti iterativi e basati su prove concrete. Questo articolo mira a guidare tale progresso attraverso un'analisi sincera e ricca di contesto.

Cosa sono gli algoritmi di consenso e perché sono importanti?

La tecnologia blockchain è nota per essere una rete decentralizzata e distribuita, che garantisce l'integrità, la riservatezza, la sicurezza e la trasparenza dei dati senza la supervisione di un'autorità centrale. Nonostante l'assenza di un controllo centralizzato, ogni transazione sulla blockchain è sicura e autenticata. Ciò è reso possibile dal protocollo di consenso, una componente essenziale di qualsiasi rete blockchain.

Il protocollo di consenso è un processo che consente a tutti i partecipanti alla rete blockchain di concordare lo stato attuale del registro distribuito.

Attraverso questi algoritmi, si creano affidabilità e fiducia tra i partecipanti anonimi all'interno di un sistema distribuito.

In sostanza, il protocollo di consenso garantisce che ogni nuovo blocco aggiunto alla blockchain rappresenti una verità unica e universalmente accettata, come concordato da tutti i nodi della rete.

Ciò consente alle architetture blockchain di promuovere la fiducia e la responsabilità tra perfetti sconosciuti in ambienti radicalmente decentralizzati. I partecipanti sostengono l'integrità della comunità attraverso compiti di convalida collaborativa che garantiscono gli interessi collettivi rispetto alle ambizioni egoistiche.

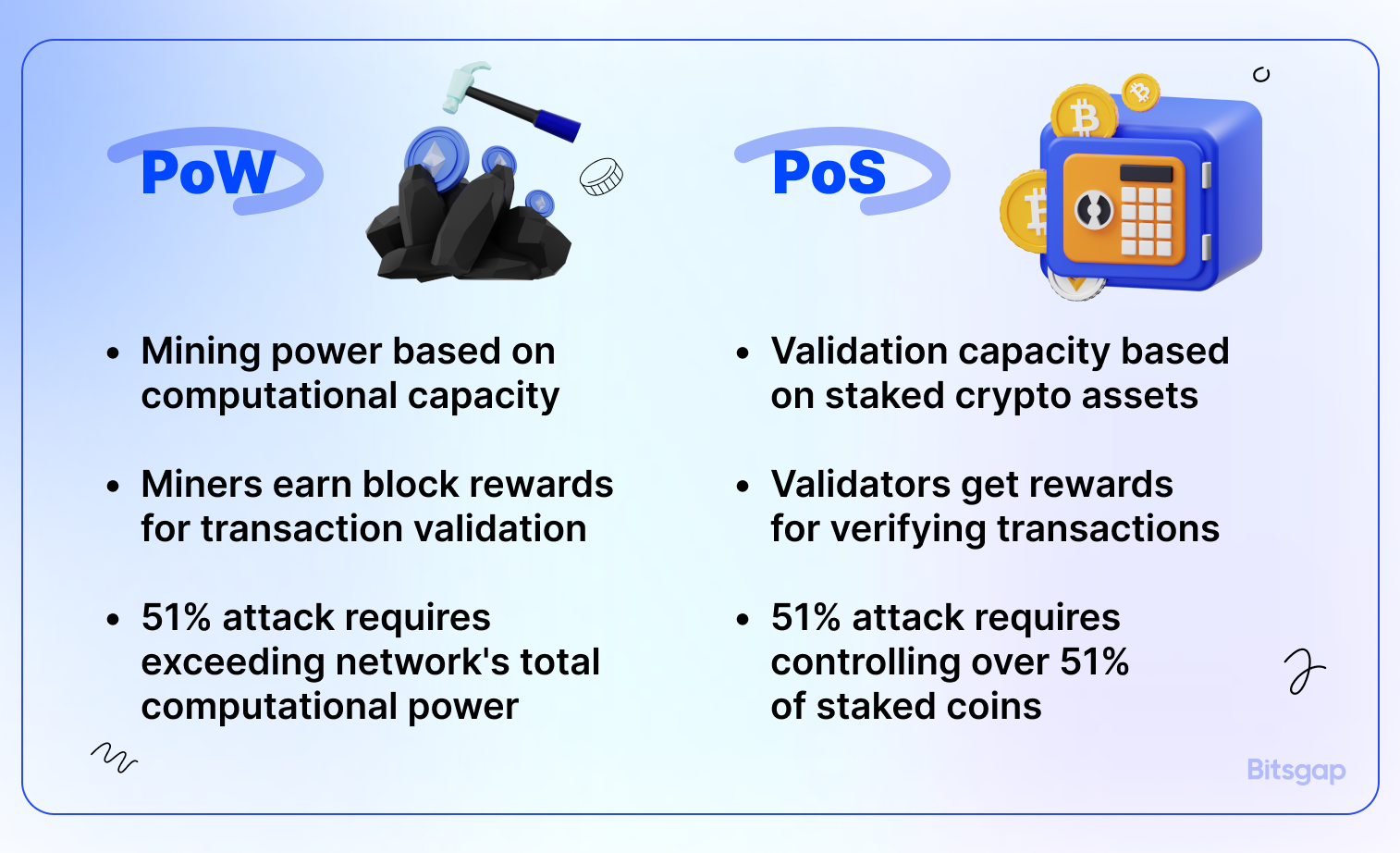

Due algoritmi di consenso ben noti nel mondo della blockchain sono il proof-of-work (PoW) di Bitcoin e il proof-of-stake (PoS) recentemente adottato da Ethereum. Sebbene questi algoritmi fondamentali siano stati ampiamente trattati nel nostro precedente articolo, “A Deep Dive into PoW & PoS”, ricapitoliamo brevemente cosa comporta ciascuno di essi ed evidenziamo le differenze principali:

- Il PoW si basa sulla risoluzione di enigmi crittografici per assegnare i diritti di convalida dei blocchi, incentivando ingenti investimenti in risorse computazionali per competere nell'asta per i premi di mining. Ciò favorisce una sicurezza robusta, ma richiede enormi quantità di energia per essere sostenuto.

- Nel frattempo, il PoS blockchain assegna l'autorità di convalida in base alle partecipazioni in token bloccati, risolvendo la concorrenza attraverso la selezione casuale dei nodi. I partecipanti puntano monete anziché potenza di hash. Rinunciando ai puzzle, il sistema PoS crittografico riduce drasticamente le risorse necessarie, incoraggiando al contempo una collaborazione sincera, dato che vi è una garanzia collaterale sufficiente. Tuttavia, l'abbassamento delle barriere di capitale rischia di aumentare la centralizzazione nel tempo rispetto all'accesso più democratico al mining offerto dal PoW. Ciononostante, il PoS continua a guadagnare terreno grazie ai suoi vantaggi in termini di efficienza energetica e al passaggio di Ethereum, che offre un caso di studio di alto profilo.

Che cos'è la blockchain PoA?

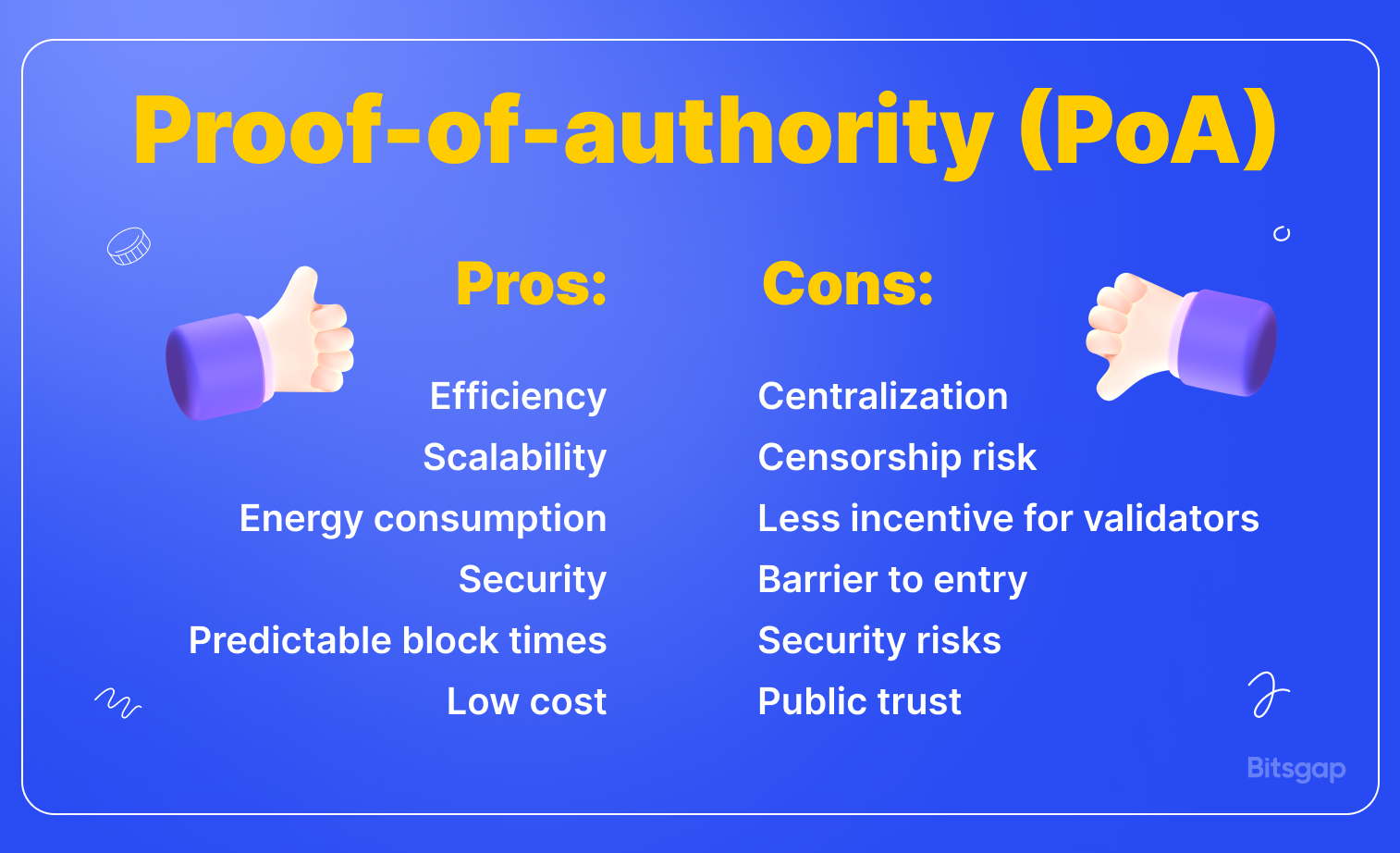

La Proof-of-Authority (PoA) stabilisce il consenso attraverso un gruppo autorizzato di validatori la cui identità è verificata da un organismo centrale per garantirne l'affidabilità. Anziché puzzle crittografici o depositi in stake, i partecipanti pre-approvati garantiscono il funzionamento della rete attraverso la responsabilità reputazionale rispetto a nodi più anonimi.

Affidandosi all'onestà dei validatori identificati, il PoA rinuncia a calcoli intensivi, consentendo una formazione del consenso più rapida ed economica. Inoltre, il PoA elimina la necessità di costosi hardware di mining o di quantità significative di criptovaluta, rendendolo più accessibile a una più ampia gamma di partecipanti. Tutto ciò consente modelli più scalabili e sostenibili, adatti alle reti blockchain private che danno priorità all'efficienza. Tuttavia, rischia di esporre vulnerabilità funzionando efficacemente attraverso un'oligarchia di consenso basata su qualifiche soggettive guidate dall'uomo.

Un esempio lampante di PoA in azione viene da VeChain, una blockchain aziendale per le catene di approvvigionamento. VeChain designa nodi selezionati come “Authority Masternodes” per convalidare le transazioni e approvare i blocchi. Queste identità sono sottoposte a una rigorosa verifica da parte della VeChain Foundation, legata a organizzazioni reali. Ciò crea una fiducia responsabile tra i partner rispetto ai modelli di decentralizzazione anonimi. Di conseguenza, VeChain ottiene una migliore scalabilità e un throughput che soddisfa le esigenze delle imprese. Sebbene l'autorità concentrata contrasti con la massima assenza di permessi, la convenienza e la velocità consentono di convincere le operazioni tradizionali ad adottare l'integrazione blockchain.

👉 In sostanza, il PoA scambia solide garanzie di partecipazione per raggiungere la scala necessaria per l'adozione contemporanea. Proprio come i governi rappresentativi rinunciano alla democrazia diretta in favore dell'agilità, i validatori autorizzati danno la priorità al coordinamento rispetto all'inclusione senza permessi.

Resta controverso se tali concessioni costituiscano necessariamente dei dolori di crescita o delle concessioni irrimediabili. Tuttavia, per i settori che stanno abbracciando la blockchain, come la logistica e i servizi finanziari, la prova di autorità bilancia le loro priorità per ora, anche se si tratta di una soluzione provvisoria nel grande arco tecnologico.

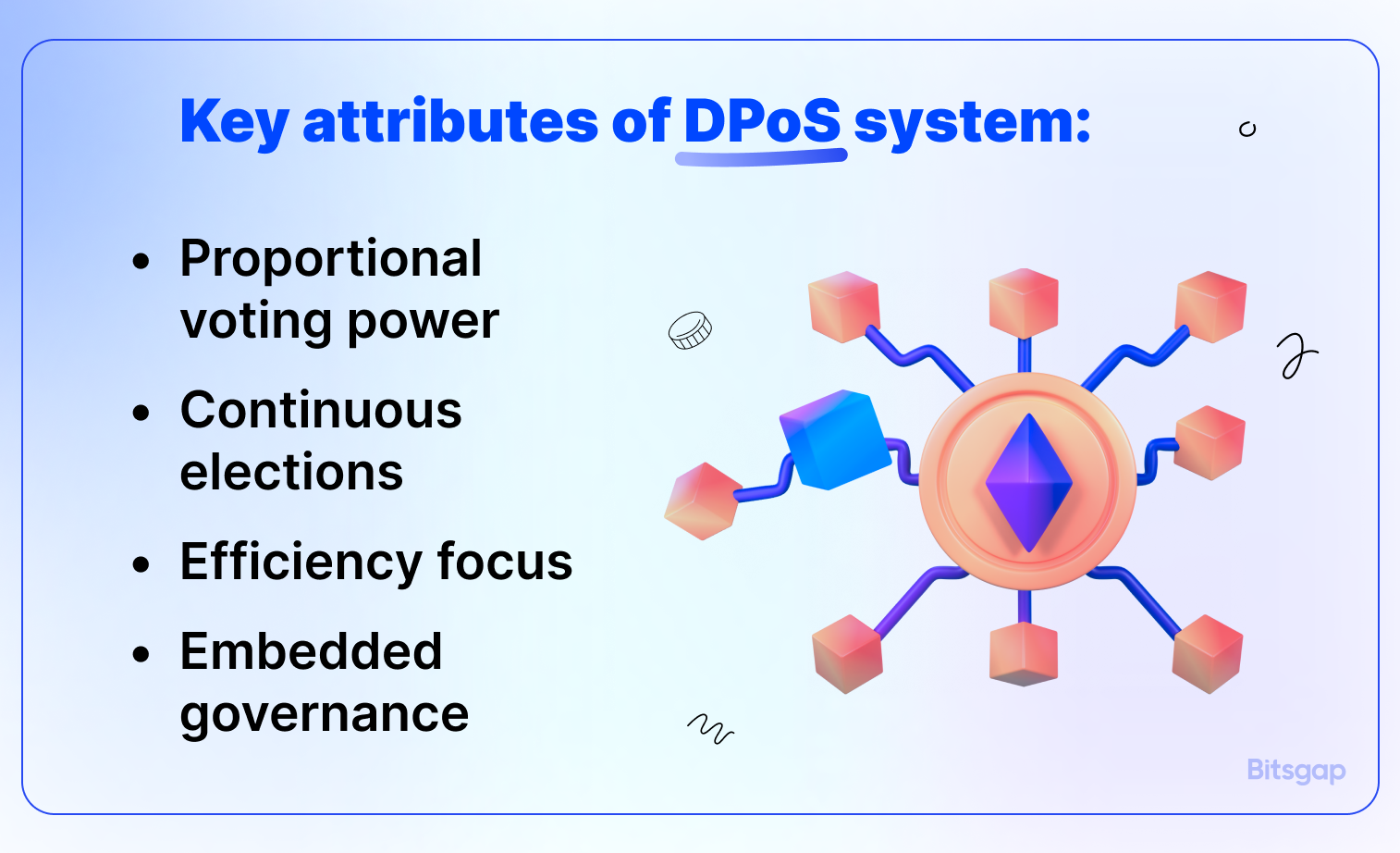

Che cos'è il DPoS?

Il DPoS, o delegated proof-of-stake, è un meccanismo di consenso utilizzato nelle reti blockchain per raggiungere un consenso distribuito. Si tratta di una variante del tradizionale modello proof-of-stake (PoS). Il sistema DPoS migliora il principio PoS introducendo un livello di processi elettorali democratici nella rete.

In un sistema DPoS, i possessori di token non convalidano direttamente le transazioni dei blocchi. Al contrario, eleggono un numero fisso di delegati o testimoni, responsabili della convalida delle transazioni e del mantenimento dell'integrità della blockchain. Questi delegati sono spesso scelti in base alla loro partecipazione alla rete e alla loro affidabilità percepita dai possessori di token. I cicli elettorali continui basati sulle prestazioni incentivano servizi di qualità, sostenendo la responsabilità nei confronti dei possessori di token. Ciò crea un'ulteriore decentralizzazione attraverso la rappresentanza.

👉 In sostanza, il DPoS unisce la partecipazione democratica all'efficienza rappresentativa, con l'obiettivo di bilanciare il purismo della decentralizzazione con la velocità pragmatica su larga scala. Grazie alla struttura basata sulla responsabilità, il modello spera di mantenere i controlli e gli equilibri nonostante le concessioni costituzionali.

DPoS vs PoS

Sebbene sia il PoS (Proof-of-Stake) che il DPoS (Delegated-Proof-of-Stake) assegnino i diritti di convalida in proporzione alle partecipazioni in token, il DPoS consolida l'autorità:

- anziché che ogni possessore di token PoS convalidi le transazioni sulla catena, i possessori di token DPoS eleggono un numero limitato di delegati per governare le operazioni. Ciò aumenta l'efficienza a scapito della vulnerabilità dovuta al coordinamento umano.

- Di conseguenza, il DPoS sacrifica un certo grado di decentralizzazione a favore della rappresentanza, consentendo una governance più fluida e una formazione più rapida del consenso. I delegati eletti ottengono una prevedibilità dei redditi grazie a posizioni stabili, mentre le comunità mantengono il controllo del potere di voto.

- Tuttavia, la validazione concentrata introduce preoccupazioni quali maggiori rischi di collusione dovuti a minori presupposti di fiducia tra un numero ridotto di nodi. Le soglie di attacco si abbassano significativamente in assenza di una partecipazione distribuita.

👉 Essenzialmente, il DPoS è progettato per semplificare il processo di consenso riducendo il numero di nodi direttamente coinvolti nella convalida delle transazioni attraverso un'elezione democratica dei delegati. Ciò può portare a un aumento della velocità di transazione e a un sistema di governance più organizzato. Tuttavia, rispetto al PoS, il DPoS può introdurre un livello più elevato di centralizzazione e dipende fortemente dalla fiducia e dalla partecipazione attiva dei possessori di token nel processo elettorale.

Quali altri algoritmi di consenso esistono?

Oltre agli algoritmi più importanti discussi sopra, gli sviluppatori di blockchain continuano a innovare nuovi approcci al consenso distribuito, ciascuno con compromessi distinti e applicazioni più adatte. Qui esploreremo alcuni di questi modelli:

Tolleranza pratica ai guasti bizantini (PBFT)

- Il meccanismo di consenso Practical Byzantine Fault Tolerance (PBFT) è un algoritmo di consenso introdotto alla fine degli anni '90 per funzionare in modo efficiente in sistemi asincroni in cui non esiste un limite massimo ai tempi di risposta. Ha lo scopo di risolvere i problemi delle precedenti soluzioni di tolleranza ai guasti bizantini.

- La tolleranza ai guasti bizantini si riferisce alla capacità di un sistema distribuito di raggiungere il consenso anche quando alcuni nodi falliscono o rispondono con informazioni errate. L'obiettivo è che i nodi che funzionano correttamente raggiungano un accordo attraverso un processo decisionale collettivo.

- Il PBFT può raggiungere il consenso con efficienza energetica senza bisogno di calcoli complessi come la prova di lavoro. Consente inoltre la finalizzazione delle transazioni, che vengono quindi completate rapidamente senza bisogno di conferme multiple.

- PBFT funziona ordinando i nodi in sequenza con un nodo come primario (leader) e gli altri come secondari (di backup). Il numero massimo di nodi difettosi deve essere inferiore a 1/3 affinché il sistema funzioni.

- Il consenso avviene in quattro fasi: 1) Il client invia la richiesta al nodo primario 2) Il nodo primario trasmette la richiesta ai nodi di backup 3) I nodi elaborano la richiesta e rispondono al client 4) Il consenso viene raggiunto quando il client riceve “m+1” risposte con lo stesso risultato da nodi diversi.

- Il nodo leader può essere cambiato in ogni “vista” di consenso e sostituito tramite un protocollo di cambio di vista, se necessario. I nodi possono votare sulla legittimità del leader attuale.

- I limiti sono l'elevato overhead di comunicazione che limita la scalabilità e la suscettibilità agli attacchi Sybil. Il PBFT è spesso utilizzato in combinazione con altri meccanismi per superare questi limiti.

Proof-of-Burn (PoB)

- Il Proof of Burn (PoB) è un meccanismo di consenso in cui i validatori dimostrano il loro impegno “bruciando” o inviando in modo permanente monete a un indirizzo che non può essere speso.

- Invece di investire in hardware costoso, i validatori in un sistema PoB dimostrano il loro investimento a lungo termine nella rete subendo una perdita finanziaria a breve termine.

- L'atto di bruciare monete garantisce loro la possibilità di essere scelti per minare nuovi blocchi attraverso un processo di selezione casuale.

- I validatori possono bruciare la valuta nativa della blockchain o quella di un'altra blockchain, come Bitcoin.

- La probabilità di essere selezionati per minare aumenta con la quantità di valuta bruciata.

- Sebbene il PoB rappresenti una nuova alternativa al proof-of-work (PoW), solleva ancora preoccupazioni per lo spreco inutile di risorse. I critici sottolineano inoltre che la possibilità di minare potrebbe favorire in modo sproporzionato coloro che possono permettersi di bruciare più valuta.

Proof-of-Capacity (PoC)

- Il consenso Proof-of-Capacity (PoC) sfrutta lo spazio inutilizzato sul disco rigido invece di calcoli intensivi per convalidare le transazioni blockchain. I partecipanti allocano spazio di archiviazione per “tracciare” soluzioni per enigmi crittografici. Coloro che inviano le risposte più vicine verificano i blocchi.

- La fase iniziale di tracciamento riempie le unità con set di dati chiamati “plot”, ovvero nonce precalcolati con identificatori. Una maggiore capacità allocata aumenta direttamente la probabilità di creare nuovi blocchi. Questa attività sporadica richiede un consumo energetico minimo una volta impostata.

- Quando la rete emette una nuova sfida, i miner scansionano i loro plot alla ricerca della corrispondenza più vicina per verificare il blocco successivo. Il vincitore guadagna criptovaluta nativa come ricompensa.

- Rispetto alle alternative ad alta intensità di calcolo come la proof-of-work, l'efficienza energetica e la partecipazione basata sull'archiviazione della PoC consentono una decentralizzazione più sostenibile e accessibile. Tuttavia, presenta limiti distinti in termini di configurazione/manutenzione, overhead di archiviazione e degrado delle unità a stato solido.

👉 In sostanza, il PoC sostituisce l'hardware intensivo per il mining di criptovalute con spazio di archiviazione digitale inutilizzato. Tuttavia, i suoi costi totali e la logistica richiedono un ulteriore contenimento per l'adozione di massa. Ciononostante, il modello offre un progresso prezioso nella democratizzazione del consenso attraverso un'allocazione inclusiva del capitale.

Proof-of-Elapsed-Time (PoET)

- Il Proof-of-Elapsed-Time (PoET) mira a migliorare l'efficienza energetica del consenso blockchain all'interno di ambienti autorizzati tra validatori identificati.

- L'approccio utilizza efficacemente un sistema di lotteria che sfrutta le Software Guard Extensions (SGX) di Intel, un ambiente di esecuzione affidabile su hardware compatibile. SGX facilita l'elezione di leader casuali per i diritti di produzione dei blocchi in ogni round dietro le protezioni software.

- Ogni validatore richiede un tempo di attesa unico da SGX. Il validatore che ottiene il tempo di attesa più breve vincerà lo slot di produzione del blocco dopo la scadenza del timer. Il processo si ripete in modo sicuro senza possibilità di manipolazione.

- Questo meccanismo di timer casuale salta i puzzle di “mining” ad alta intensità energetica, continuando a ruotare i compiti dei blocchi in modo imprevedibile. SGX fornisce prove di verifica che il validatore vincente ha atteso il tempo assegnato.

- Con validatori pre-approvati nelle reti autorizzate, PoET può concentrarsi sui guadagni in termini di efficienza piuttosto che sugli ideali di decentralizzazione. Evitare la corsa agli armamenti hardware riduce anche le barriere alla partecipazione. Tuttavia, l'affidamento all'ambiente SGX, sebbene affidabile, comporta il rischio di vulnerabilità sottostanti.

👉 In sostanza, PoET migliora la sostenibilità della blockchain aziendale sostituendo una forte competizione computazionale con una casualità verificabile tra i partecipanti approvati. Tuttavia, l'applicabilità limitata e le ipotesi di fiducia rimangono fattori limitanti.

Proof-of-Activity (PoA)

- La Proof-of-Activity è un meccanismo di consenso ibrido che combina elementi della Proof-of-Work (PoW) e della Proof-of-Stake (PoS) per proteggere una rete blockchain.

- Inizia con il mining utilizzando la PoW, in cui i miner risolvono enigmi crittografici per proporre nuovi blocchi.

- Una volta trovata una soluzione, il sistema passa a un meccanismo simile alla PoS, in cui la rete seleziona automaticamente un gruppo di validatori in base alla quota che detengono.

- Questi validatori firmano quindi il blocco e, se vengono raccolte abbastanza firme, il blocco viene aggiunto alla catena.

- Questo approccio ibrido mira a sfruttare la sicurezza del PoW e i vantaggi in termini di efficienza energetica e governance del PoS.

Proof of Weight (PoWeight)

- Proof-of-weight è un termine che comprende vari algoritmi di consenso in cui la probabilità che un partecipante crei un nuovo blocco è proporzionale a una qualche forma di “peso” che il partecipante possiede.

- Questo peso può essere basato su diversi fattori, come la quantità di valuta detenuta (in PoS), la quantità di spazio di archiviazione fornito (in proof-of-capacity) o altre risorse.

- L'idea di base è che più “peso” ha un validatore, più è probabile che venga selezionato per creare il blocco successivo.

Proof of Importance (PoI)

- La Proof-of-Importance è un meccanismo di consenso che non solo considera il saldo della partecipazione di un partecipante, ma tiene anche conto della sua partecipazione complessiva e del suo comportamento nella rete.

- Nella PoI, fattori quali la frequenza e il livello delle transazioni, nonché il supporto della rete, contribuiscono al punteggio di importanza di un partecipante.

- I validatori con punteggi di importanza più elevati hanno maggiori possibilità di essere selezionati per convalidare le transazioni e creare nuovi blocchi.

- Ciò incoraggia una partecipazione attiva e vantaggiosa alla rete.

Leased Proof of Stake (LPoS)

- Il Leased Proof of Stake è una variante del meccanismo Proof of Stake che consente agli stakeholder di “affittare” le loro monete a un validatore.

- Gli stakeholder possono farlo senza trasferire la proprietà delle loro monete, ma delegando invece il loro potere di staking al validatore.

- Il validatore utilizza quindi il potere di staking accumulato per partecipare alla creazione e alla convalida dei blocchi.

- I premi vengono solitamente condivisi tra il validatore e coloro che affittano le loro quote, in proporzione al loro contributo.

- LPoS consente agli utenti con quote minori di partecipare al processo di consenso e guadagnare premi, aumentando così la sicurezza e la decentralizzazione della rete.

Conclusione

Una miriade di meccanismi di consenso consentono alle reti blockchain di facilitare la fiducia e il coordinamento senza intermediari centralizzati, ciascuno con compromessi distinti in dimensioni quali sicurezza, efficienza, decentralizzazione e sostenibilità.

Come sperimentato per la prima volta dal proof-of-work ad alta intensità energetica di Bitcoin, i primi protocolli privilegiavano la sicurezza e la decentralizzazione rispetto alla scalabilità e all'efficienza, suscitando critiche. Il proof-of-stake ha migliorato la sostenibilità attraverso una ristrutturazione degli incentivi secondo criteri economici piuttosto che computazionali, sebbene con preoccupazioni per la centralizzazione a lungo termine. Gli ibridi cercano di bilanciare i punti di forza di entrambi i domini.

Il quadro di consenso ottimale combina probabilmente tutte e quattro le proprietà in base alle priorità specifiche del contesto. I casi della catena di approvvigionamento richiedono efficienza, mentre le criptovalute pubbliche impongono una decentralizzazione rigorosa. Man mano che la blockchain si diffonde in nuovi settori, anche il suo meccanismo di coordinamento sottostante deve evolversi rapidamente attraverso moduli personalizzabili.

I futuri progressi nella crittografia, nelle reti e persino nel quantum computing potrebbero sbloccare modelli di consenso finora inimmaginabili. Il percorso critico da seguire richiede un'analisi olistica non solo delle metriche quantitative, ma anche delle implicazioni sociali, dai rischi di consolidamento del potere alle scappatoie degli incentivi. Tali intuizioni si riveleranno fondamentali per inaugurare la prossima ondata di crescita della blockchain.

Vuoi fare trading di criptovalute e guadagnare?

Vuoi fare trading di criptovalute in modo sicuro, efficiente e con una potente automazione? Prendi in considerazione Bitsgap. La nostra piattaforma all-in-one è progettata per potenziare il tuo trading. Accedi a oltre 15 exchange da un'unica interfaccia intuitiva. Utilizza strategie bot pre-ottimizzate per automatizzare tecniche esperte. Sfrutta la solida gestione del portafoglio e gli strumenti di rischio per massimizzare i rendimenti. E resta sempre un passo avanti con i nostri assistenti AI all'avanguardia in fase di sviluppo. Che tu sia un professionista esperto o alle prime armi, Bitsgap ti offre un arsenale di strumenti di trading per migliorare le tue prestazioni. Consolida le tue attività di trading su diversi exchange. Automatizza con strategie preimpostate o personalizza le tue. Analizza e gestisci il tuo portafoglio come un professionista. E sblocca un mondo di potenzialità con l'AI all'orizzonte.